Ihr eigener ID Server

Die Inhouse Installation der SecSign ID bietet Ihnen die Flexibilität, dich mit Ihrem bevorzugten Server, Services und Geräten zu verbinden. Passen Sie die SecSignID Ihrer Unternehmensmarke an!

Mehr ErfahrenWenn sie Ihre Nutzerdaten in einem Active Directory verwalten, können Sie dieses mit dem SecSign ID Server für komfortable Nutzerregistrierung und -verwaltung verbinden.

Sie nutzen Ihr Active Directory um Ihre Nutzer zu verwalten – aber Sie hätten gerne mehr? SecSign ID bietet eine umfassende IdM Lösung für komfortables Nutzermanagement und -schutz.Mehr Informationen

Der folgende Artikel beschreibt, wie Sie Ihre Active Directory Nutzer für die Integration mit Ihrem Setup und 2FA aufsetzen können. Ihre Nutzer sind hierfür im Active Directory verwaltet.

Ihr Active Directory enthält bereits alle Informationen, die Sie für die Registrierung, Passwort Authentifizierung, Management und mehr brauchen. Damit Sie diese Daten für die 2FA nutzen können, müssen Sie Ihr AD mit dem SecSign ID Inhouse Server verbinden, und die Informationen für die entsprechenden Plugins zugänglich machen. Sie brauchen hier die Plugin für die Services, an denen sich die Nutzer authentifizieren sollen, beispielsweise Jira, Windows Remote Desktop, Radius und andere.

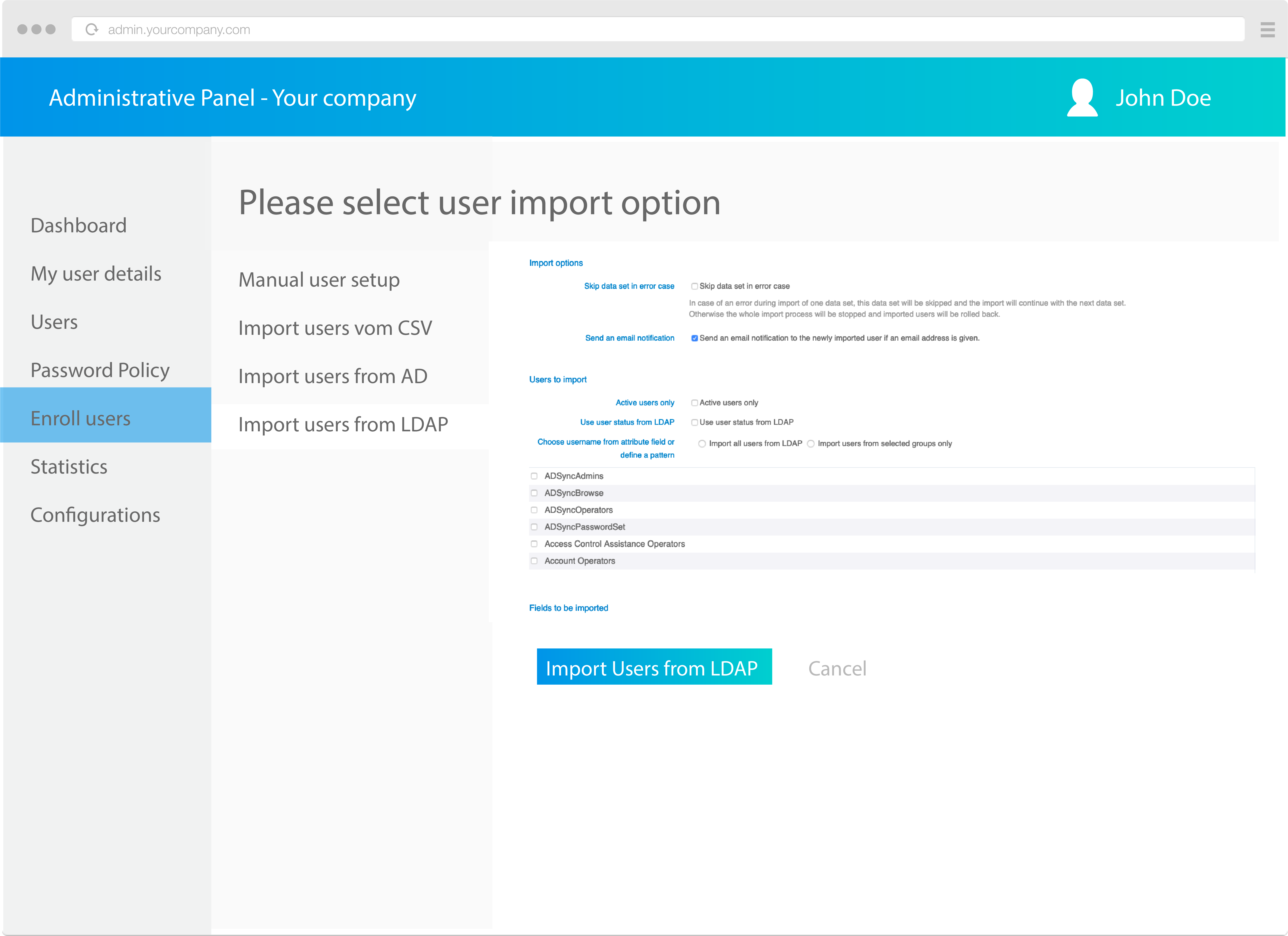

Ihr Active Directory kann komfortable über das administrative Dashboard mit dem Inhouse Server verbunden werden.

Der Administrator kann die Details und Einstellungen für die AD Verbindung individuell bestimmen, beispielsweise um es nur für das Onboarding der Nutzer zu verwenden.

Die Plugins können Informationen aus dem AD entweder über SAML, ADFS oder direkt über das LDAP Protokoll erhalten.

Die Nutzer melden sich über eine individuelle 2FA Login Seite an, die entweder von uns bereit gestellt wird oder in Ihren aktuellen Login Workflow integriert wird. Der Nutzer meldet sich mit seinen Nutzerdaten an (so, wie er es schon gewohnt ist), der SecSign ID Server verifiziert die Anmeldedaten mit dem AD und der Server initiiert automatisch eine 2FA Challenge für den Nutzer. Der Administrator kann individuell entscheiden, ob der Nutzer nur seinen Nutzernamen angeben muss, um die 2FA Challenge zu starten (Zwei-Faktor Authentifizierung, 2FA), oder, ob er sich mit seinem AD Passwort authentifizieren muss (Zwei-Stufen Authentifizierung, 2SA).

Dieses Verfahren wird für Setups empfohlen, die nur einen Service mit 2FA absichern müssen, beispielsweise Jira, Windows Remote Desktop, Radius oder ähnliches).

Mit dieser Option muss der Nutzer eine Zwei-Schritt Authentifizierung (Nutzername und Passwort, gefolgt von einer 2FA Challenge) ausführen, um sich anmelden zu können. Die AD Authentifizierung bleibt hierbei unverändert, wie auch bei einer Anmeldung ohne 2FA. Nach der erfolgreichen Authentifizierung mit seinem Nutzernamen und Passwort muss der Nutzer die 2FA Challenge ausführen, um sich einzuloggen.

Um die 2FA für Ihre Nutzer zu aktivieren, müssen die Benutzernamen mit der entsprechenden ID verbunden werden. Dies kann, je nach Präferenzen, sowohl mit als auch ohne Schemaerweiterung realisiert werden.

Ihre Nutzer sind im Active Directory verwaltet und können in unterschiedliche Sicherheitsgruppen aufgeteilt werden, beispielsweise „2FA verpflichtend“ für Administratorengruppen. Das Active Directory hat die Information, dass der Nutzer eine zusätzliche Authentifizierung nach dem Nutzernamen und Password durch einen externen Identity ProvideR (IdP) benötigt.

Dieser Identity Provider ist der SecSign ID Zwei-Faktor Authentfizierungsserver, der entweder Inhouse oder einer managed Cloud lokalisiert sein kann.

Die Anfrage läuft hier ähnlich wie eine SAML Authentifizierung, alle benötigten Informationen (Nutzername, Gruppe,….) werde durch das IdP übertragen. Der SecSign ID IdP kann dann mit den empfangenden Informationen die Authentifizierung starten.

Bitte kontaktieren Sie uns, wenn Sie eine 2FA Einrichtung ohne Schemaerweiterung bevorzugen.

Mehr InformationenDas Active Directory kann mit Hilfe von mmc.exe bearbeitet werden, welches Bestandteil von Windows Server 2012 ist. Das Snap-in „Active Directory Schema“ ist anfangs nicht per mmc.exe verfügbar, kann aber mit regsvr32 schmmgmt.dll in der Konsole mit Administratorrechten hinzugefügt werden:

Anschließend muss mmc.exe gestartet werden. Die Datei ist über die integrierte Suchfunktion von Windows Server 2012 leicht zu finden. Der Eintrag Add/Remove Snap-in im Dateimenü von mmc.exe öffnet ein Fenster mit dem Active Directory Schema Eintrag. Dieser Eintrag muss ausgewählt werden und rechts zum Console Root hinzugefügt werden. Anschließend müssen die Änderungen mit OK bestätigt werden.

Ein Klick auf Attributes und im Kontextmenü auf Create Attribute… zeigt das folgende Fenster.

Hier muss ein „SecSign ID“ Attribut mit folgenden Werten erstellt werden:

Der Properties Eintrag im Kontextmenü des user Eintrags unter Classes zeigt folgendes Fenster.

Der optionale zuvor erstellte Parameter secSignID muss hier hinzugefügt werden.

Das Active Directory Schema ist nun bereit und der Windows Administrator kann die eigentlichen SecSign ID Nutzernamen den jeweiligen Nutzern zuordnen. Der folgende Power Shell Befehl fügt den SecSign ID Namen paulsmith zum Windows Nutzer paul hinzu:

set-aduser paul -add @{secsignid="paulsmith"}

Um die SecSign ID eines Benutzers abzufragen:

get-aduser paul -Properties secSignID

Um die SecSign ID eines Benutzers zu löschen:

set-aduser paul -clear secSignID

Bei großen Installationen gibt es unter Umständen Tools, welche es den Nutzern erlauben die Werte direkt im Active Directory zu editieren.

Wenn Sie Ihr Active Directory mit dem SecSign ID Inhouse Server verbinden, profitieren Sie von vereinfachtem Nutzermanagement, Authentifizierungsmanagement und verringertem administrativen Workload.

Nutzen Sie aktuell ihr Active Directory, um Ihre Nutzer zu verbinden, aber das reicht Ihnen nicht? SecSign ID bietet ein umfangreiches IdM System für Nutzermanagement, -support und -schutz. Mehr Informationen

Mit einer automatischen Verbindung zu Ihrem Active Directory kann die Nutzerregistrierung so einfach und so sicher sein, wie Sie es benötigen. Nutzer können beispielsweise Ihre ID im System erstellen, indem sie sich einfach mit Ihrem gewohnten Nutzernamen und Passwort anmelden.

Es gibt zahlreiche Optionen, wie Sie Ihre Nutzer für die 2FA registrieren können. Die beste Lösung hängt hier von Ihrem Setup und Ihren Anforderungen ab.

In den meisten Fällen soll die 2FA ID identisch zum Windows Nutzernamen sein (sAMAccountName oder userPrincipalName), und nur bereits erfolgreich mit Nutzernamen und Passwort authentifizierte Nutzer sollten einen 2FA Account einrichten können.

Mit der SecSign ID Lösung ist die Registrierung der Nutzer einfach und komfortabel – sowohl für die Nutzer als auch für den Administrator.

Bei Bedarf kann der Administrator die ID bestimmen, beispielsweise sAMAccountName oder userPrincipalName des entsprechenden Nutzers. Wenn das AD mit dem Server verbunden ist, können auch alle entsprechenden Nutzer gleichzeitig und automatisch mit einem Aktivierungslink für die 2FA registriert werden, entweder alle Nutzer des AD oder Nutzer einer bestimmten AD Gruppe.

Um Ihre Nutzer aus dem Active Directory zu registrieren gibt es zwei Optionen: Entweder mit Schemaerweiterung, um ein 2FA Attribut zum AD Nutzer hinzuzufügen, oder ohne Schemaerweiterung mit lediglich Lesezugriff des Servers.

Für beide Optionen kann entweder eine Custom ID App oder eine Custom Website für die Registrierung genutzt werden.

Wenn Sie sich für ein Setup mit Schemaerweiterung entscheiden, kann der Administrator die IDs auch manuell direkt im AD hinzufügen, beispielsweise zu Testzwecken oder bei kleinen Setups.

Die Custom Website zur Registrierung Ihrer Nutzer wird Ihnen von unseren Entwicklern mit dem Inhouse Server bereit gestellt. Die Nutzer müssen nur ihren Windows Nutzernamen und Passwort auf der Website eingeben, welche verschlüsselt an den SecSign ID Server gesendet werden. Der Server verifiziert die Daten mit dem Active Directory und erstellt die ID automatisch, wenn die Nutzerdaten korrekt sind. Dem Nutzer erstellt seine ID automatisch in der App, indem er den angezeigten QR Code scannt. Wenn der Nutzer eine Desktop App nutzt, kann er seine ID mit einem Link aktivieren.

Wenn Sie sich für ein Setup mit Schemaerweiterung entscheiden, kann der Administrator die IDs auch manuell direkt im AD hinzufügen, beispielsweise zu Testzwecken oder bei kleinen Setups.

Eine Zwei-Schritt Authentifizierung (2SA) bietet zusätzlichen Schutz für Ihre Logins. Wenn Sie Ihr Active Directory verbinden können Ihre Nutzer das gewohnte Windows Login Passwort für den 2SA Login nutzen. Dies sichert Ihren Login zusätzlich ab.

Wählen Sie das entsprechende Plugin aus, um mehr Informationen über die Absicherung mit 2FA zu erhalten

Die Inhouse Installation der SecSign ID bietet Ihnen die Flexibilität, dich mit Ihrem bevorzugten Server, Services und Geräten zu verbinden. Passen Sie die SecSignID Ihrer Unternehmensmarke an!

Mehr Erfahren

Die neuesten SecSign Portal Updates ermöglichen unseren Nutzern eine noch einfacherere und sicherere Bedienung. History Notiznotifikationen Dateien markieren Softkey Dateien beim Upload signieren Hochgeladene Da ...

Mehr LesenZwei-Faktor Authentifizierung und Zwei-Schritt Authentifizierung sind zwei Möglichkeiten, den Login Ihrer Nutzer abzusichern. Beide Optionen können, abhängig von Ihren Anforderungen und Bedingungen, Ihren Nutzern eine sichere A ...

Mehr LesenInhalt Vorbedingungen für die Einrichtung Installieren und Einrichten der einzelnen Komponenten als Server-Anwendung Einrichten von Crowd für die zentrale Benutzerverwaltung Einrichten der Applikation (z.B. JI ...

Mehr LesenWürden Sie gerne mehr über unsere innovativen und hochsicheren Lösungen zum Schutz von Nutzerkonten und empfindlichen Daten erfahren?

Nutzen Sie unser Kontaktformular und ein SecSign Kundenbetreuer wird innerhalb eines Arbeitstages Kontakt mit Ihnen aufnehmen.

Benötigen Sie Hilfe mit einem existierenden SecSign Account oder einer Produktinstallation? Die häufigsten Fragen haben wir in unseren FAQs zusammengefasst. Sie finden keine Lösung zu Ihrem Problem? Kontaktieren Sie den

Kundensupport

Ich Interessiere mich für