Ihr eigener ID Server

Die Inhouse Installation der SecSign ID bietet Ihnen die Flexibilität, dich mit Ihrem bevorzugten Server, Services und Geräten zu verbinden. Passen Sie die SecSignID Ihrer Unternehmensmarke an!

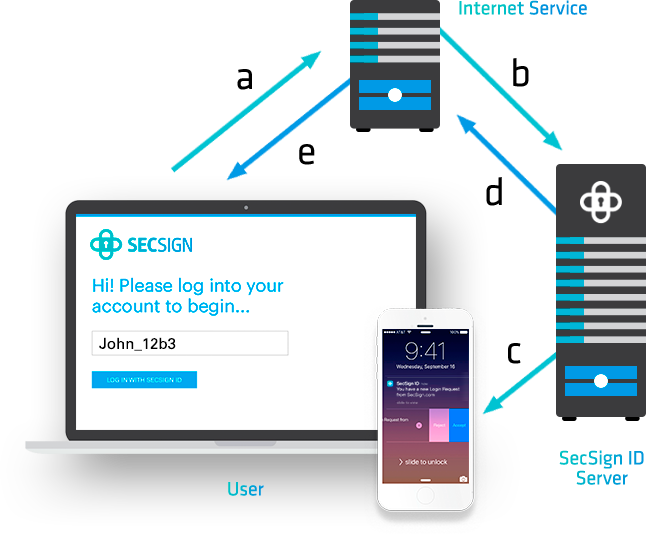

Mehr ErfahrenDer Nutzer gibt für die Anmeldung im Webbrowser lediglich seinen in der SecSign App gewählten Benutzernamen an und bekommt ein Symbol angezeigt. Der Nutzer wählt dann seine SecSign ID in der App aus und gibt eine PIN ein. Durch die Auswahl des richtigen Symbols in der App wird der User bei dem gewünschten Dienst angemeldet. Es sind keine weiteren Eingaben erforderlich. Die Zwei-Faktor-Authentifizierung ist ein weit verbreitetes Konzept in der EC-Kartensicherheit. Um Zugang zum EC-Automaten zu erlangen, muss der Nutzer eine EC-Karte (den Besitz) in das Gerät einführen und eine PIN (das Wissen) eingeben. Mit der SecSign ID identifizieren sich die Nutzer bei einem sicheren Webdienst mit zwei Faktoren, die auf demselben Konzept beruhen.

Ein privater Schlüssel auf dem Handy des Nutzers

Eine PIN oder ein Password um den privaten Schlüssel auf dem Handy nutzen zu können

Weder der Schlüssel noch das Password werden jemals über ein Netzwerk übertragen. Dadurch wird die SecSign ID, die Nutzerkonten und sensible Unternehmensdaten gegen Phishing, Malware oder direkte Angriffe gegen den Webserver geschützt.

Die gleiche Methode der Authentifizierung wird auch für das SecSign Portal genutzt. Das Portal bietet sicheren Nachrichtenversand, Datenaustausch und -speicherung für Unternehmen und Privatkunden.

Das Diagramm stellt die Anfrage des Webservers an den Identitätsserver (SecSign ID Server) dar.

Dieses Diagramm stellt den Austausch zwischen dem mobilen Endgerät und dem SecSign ID Server dar.

Authentifizierung ist unschlagbar einfach für den Nutzer und dabei unübertroffen sicher. Erleben Sie es selber mit einem kostenlosen SecSign ID Account!

Die SecSign ID App erlaubt dem Nutzer, jederzeit neue Schlüsselpaare für existierende IDs zu erstellen. In diesem Prozess wird der Schlüssel auf dem mobilen Endgerät und der Schlüssel auf dem ID Server ausgetauscht.

Die SecSign ID Sitzungsauthentifizierung basiert auf einem RSA-Verschlüsselungsprinzip mit 2048-bit privaten Schlüsseln. Die SecSign ID App enthält den privaten Schlüssel des Nutzers, gesichert durch einen PIN. Der SecSign ID Server kennt den öffentlichen Schlüssel des Nutzers.

Während der Sitzungsauthentifizierung für den Login verifiziert der SecSign ID Server den Besitz des privaten Schlüssels und das Wissen des PINs. Der SecSign ID Server evaluiert die Authentifizierungsanfrage und informiert den anfragenden Service, ob der Zugang gewährt werden kann. Wenn der Nutzer die ID auf dem mobilen Endgerät erstellt, wird ein asymmetrisches Schlüsselpaar (RSA) für die zukünftigen Authentifizierungen generiert.

Der öffentliche Schlüssel wird verschlüsselt zum Server gesendet und auf dem mobilen Endgerät gelöscht. Der private Schlüssel wird mit einem PIN verschlüsselt und auf dem mobilen Endgerät gespeichert. Weder der PIN noch der private Schlüssel wird jemals übertragen. Daher kann keine der Informationen durch eventuelle Hacker-Angriffe abgefangen werden. Diese Prozedur schützt die Daten vor Phishing Attacken und direkten Attacken gegen den ID Server.

Nachdem der Nutzer den Benutzernamen im Internetbrowser eingegeben hat, startet der ID Server automatisch eine Authentifizierungssitzung für diese ID. Dabei verifiziert der ID Server ob das mobile Endgerät den privaten Schlüssel zu der entsprechenden ID besitzt. Dies geschieht durch eine Challenge-Response Authentifizierung mit einem einfachen vierstelligen PIN auf dem mobilen Endgerät.

Während der Challenge-Response Authentifizierung sendet der Server eine zufällige Nummer (Die Challenge) an das mobile Endgerät. Das mobile Endgerät signiert die Challenge mit dem privaten Schlüssel und überträgt das Ergebnis zurück an den Server. Der Server verifiziert daraufhin die Signatur der Challenge mit dem entsprechenden öffentlichen Schlüssel. Eine erfolgreiche Verifikation beweist den Besitz des privaten Schlüssels, da dieses Prozedere nur mit dem korrekten PIN möglich ist.

Der Nutzer liefert dann die finale Konfirmation seiner Identität, indem er das korrekte Zugangssymbol auf dem mobilen Endgerät auswählt, dass dem entsprechenden Symbol im Internetbrowser entspricht.

JETZT AUSPROBIEREN! ERFAHREN SIE MEHR ÜBER SECSIGN ID SECURITY

Was macht die Authentifizierung mit der SecSign ID so einzigartig sicher? Die SecSign ID sichert Ihre Daten nicht nur, sie schützt sie. Eine Challenge Response Authentifizierung mit 2048 Bit Schlüsselpaar macht die Übertragung von empfindlichen Daten absolut unnötig. Und was Ihr Setup nicht verlässt, kann auch nicht abgefangen werden!

Wir bei SecSign arbeiten seit über 18 Jahren mit PKI Strukturen und wir wissen, was wir tun.

Der Schutz des privaten Schlüssels auf dem Gerät des Endnutzers ist der Indikator, wie sicher eine Challenge Response Authentifizierung ist. Wir bieten unseren Kunden die Wahl zwischen den zwei sichersten Methoden der Schlüsselsicherung an.

Im Gegensatz zu anderen Verschlüsselungsmethoden kann der Schlüssel geschützt mit dem SafeKey Verfahren nicht durch Brute Force Angriffe entschlüsselt werden. Der Schlüssel hat keine nachvollziehbare Struktur.

Selbst wenn ein Angreifer den PIN oder das Passwort kennt und den Schlüssel „entziffert“, kann er nicht verifizieren, ob der „entzifferte“ Schlüssel tatsächlich der passende Schlüssel ist oder nicht.

Nur durch das Challenge-Response Verfahren mit dem ID Server kann diese Information herausgefunden werde. Der ID Server block die ID allerdings nach 10 (oder weniger, je nach Ihren individuellen Einstellungen) Authentifizierungsversuchen. Bei einer Brute Force Attacke werden weit mehr als 10 Versuche benötigt, um den PIN oder das Passwort des Nutzers zu erhalten.

Das SafeKey Verfahren ist allen anderen Verschlüsselungsmethoden überlegen. Es kann mit neuen oder älteren Endgeräten benutzt werden, und unterstützt Android, iOS oder Windows. Darüber hinaus ist es schneller als alle anderen Methoden. Und da dieses Verfahren nur von uns benutzt wird, ist es für Angreifer weniger lukrativ, Zeit in eine Attacke zu investieren.

Das TEE ist ein separater Bereich in der zentralen Entwicklungseinheit des Gerätes, das heutzutage die meisten mobilen Geräte eingebaut haben.

Es ist nicht durch Hardware mit dem regulären Prozessor verbunden und läuft auf einer individuellen Firmware. Es bietet nur ein paar wenige, für den Schutz der Daten relevante Funktionen. Die Firmware und Interface sind minimalistisch gehalten, um die Angriffspunkte zu reduzieren und direkten Zugriff auf den Speicher zu verhindern.

Das TEE schützt die kyptografischen Schlüssel davor, kopiert zu werden, beispielsweise wenn das Gerät mit einem Virus infiziert wurde. Im TEE wird ein asymmetrisches Schlüsselpaar erstellt, und nur die entsprechende erstellende App hat Zugriff auf den öffentlichen Schlüssel. Auf den private Schlüssel kann nur vom TEE zugegriffen werden. Informationen werden von der App zum Signieren durch den privaten Schlüssel geschickt, und das Ergebnis (niemals der Schlüssel selber) werden zurück an die App geschickt. So kann, selbst wenn das Gerät kompromittiert wurde, der private Schlüssel niemals einfach ausgelesen werden.

Das TEE kann mit sogenannten vertrauenswürdigen Anwendungen über eine interne API kommunizieren. Dadurch wird eine sichere Authentifizierung ermöglicht, ohne empfindliche Daten an das rich OS zu übertragen.

Eine Zwei-Faktor Authentifizierung ist so definiert, dass sie zwei unterschiedliche Kommunikationskanäle haben muss. Mit der SecSign ID haben Sie immer noch zwei verschlüsselte Kanäle: Den Browser und die App. Selbst wenn Sie ein SDK nutzen um die 2FA in ihre App zu integrieren, bleiben die zwei getrennten Kanäle bestehen.

Um sich erfolgreich in seinem Account einzuloggen, braucht der SecSign ID 2FA Nutzer zwei Faktoren: Besitz des mobilen Gerätes und entweder Wissen über den PIN, oder biometrische Identifizierung.

Es ist nicht möglich, Loginversuche zu abzufangen, da der private Schlüssel auf dem mobilen Gerät gespeichert ist und nicht einfach auf ein anderes Gerät überspielt werden kann.

Die Inhouse Installation der SecSign ID bietet Ihnen die Flexibilität, dich mit Ihrem bevorzugten Server, Services und Geräten zu verbinden. Passen Sie die SecSignID Ihrer Unternehmensmarke an!

Mehr Erfahren

Die neuesten SecSign Portal Updates ermöglichen unseren Nutzern eine noch einfacherere und sicherere Bedienung. History Notiznotifikationen Dateien markieren Softkey Dateien beim Upload signieren Hochgeladene Da ...

Mehr LesenZwei-Faktor Authentifizierung und Zwei-Schritt Authentifizierung sind zwei Möglichkeiten, den Login Ihrer Nutzer abzusichern. Beide Optionen können, abhängig von Ihren Anforderungen und Bedingungen, Ihren Nutzern eine sichere A ...

Mehr LesenInhalt Vorbedingungen für die Einrichtung Installieren und Einrichten der einzelnen Komponenten als Server-Anwendung Einrichten von Crowd für die zentrale Benutzerverwaltung Einrichten der Applikation (z.B. JI ...

Mehr LesenWürden Sie gerne mehr über unsere innovativen und hochsicheren Lösungen zum Schutz von Nutzerkonten und empfindlichen Daten erfahren?

Nutzen Sie unser Kontaktformular und ein SecSign Kundenbetreuer wird innerhalb eines Arbeitstages Kontakt mit Ihnen aufnehmen.

Benötigen Sie Hilfe mit einem existierenden SecSign Account oder einer Produktinstallation? Die häufigsten Fragen haben wir in unseren FAQs zusammengefasst. Sie finden keine Lösung zu Ihrem Problem? Kontaktieren Sie den

Kundensupport

Ich Interessiere mich für