Ihr eigener ID Server

Die Inhouse Installation der SecSign ID bietet Ihnen die Flexibilität, dich mit Ihrem bevorzugten Server, Services und Geräten zu verbinden. Passen Sie die SecSignID Ihrer Unternehmensmarke an!

Mehr ErfahrenCisco ASA Firewall-Geräte bieten eine aufeinander abgestimmte Kombination aus Hardware, gehärtetem Betriebssystem und Firewall-Software um unter anderem mittels SSL oder IPsec einen verschlüsselten Fernzugriff auf Unternehmensanwendungen und gemeinsam genutzte Ressourcen zu realisieren. [/col][col width="2"] SecSign ID integriert sich dabei in ihr bestehendes System und bietet eine sichere Zwei-Faktor Authentifizierung für Ihre VPN Nutzer.

Die SecSign ID Zwei-Faktor Authentifizierung für Cisco ASA VPNs fügt einen zusätzlichen Sicherheitsfaktor zu Ihrer Website hinzu, indem es einen Token verwendet. In diesem Fall ist das physische Token Ihr Smartphone.

Fragen? Kontaktieren Sie uns, wenn Sie Hilfe beim Setup des SecSign ID Plugins brauchen oder Ihnen ein Plugin für eine andere Programmierumgebung fehlt.

Kontaktieren Sie uns jetzt fuür das kostenlose PlugiDer Zugriff von extern auf das Unternehmensnetzwerk wird immer wichtiger und da die Vertraulichkeit hier höchste Priorität hat, ist der Einsatz von Verschlüsselung beim Datentransfer Pflicht. Daneben neigen aber viele Nutzer dazu Passwörter wiederzuverwenden und melden sich bei mehren Diensten mit dem gleichen Passwort an. Kommt es zu einer Kompromittierung der Nutzerkonten bei einem dieser Dienste, können Angreifer versuchen mit Hilfe der gesammelten Daten in das interne Firmennetzwerk einzudringen. Simple Passwörter sind besonders bei VPN Verbindungen kritisch, denn Angreifer könnten sich so Zugriff auf das firmeninterne Netzwerk verschaffen und auf sensible Ressourcen zugreifen. Administratoren haben es oft schwer, sichere Passwörter durchzusetzen und die Nutzer haben es schwer sich alle paar Wochen neue komplexe Passwörter zu merken. Das Firmen-Netzwerk ist nur so sicher wie das schwächste Passwort.

Eine Zwei-Faktor Authentifizierung umgeht dieses Problem, da im Falle der VPN Absicherung neben dem Nutzernamen und Passwort, der Login zusätzlich mit dem Smartphone bestätigt werden muss. Angreifer haben so keine Chance Credentials zu erraten oder unsichere Passwörter auszunutzen.

SecSign ID schützt dabei nicht nur den Login, sondern auch den 2. Faktor – das Smartphone. Die Authentifizierung kann nur auf dem Smartphone bestätigt werden, wenn der Nutzer seinen PIN eingibt oder seinen Fingerabdruck scannt. Anschließend kann er IP Adresse, Service Namen usw. einsehen und hat so jederzeit die volle Kontrolle, für welche Services er die Authentifizierung bestätigt.

Durch diese beiden Sicherheitsstufen ist es ausgeschlossen, dass ein Angreifer der das Passwort gestohlen hat Zugriff zum geschützten Netzwerk erlangt. Den selbst wenn auch das Smartphone mit der SecSign ID gestohlen wurde, müsste der Angreifer noch den Zugriffsschutz der SecSign ID umgehen: also entweder den PIN des Nutzers wissen oder seinen Fingerabdruck haben.

Daneben kann der Benutzer im Falle eines Verlustes seines Smartphones immer seine SecSign ID über die Verwaltungsoberfläche sperren lassen.

Eine abstrakte Authentifizierung mit der SecSign ID sieht wie folgt aus:

Eine viel genutzte Sicherheitsanwendung ist die Cisco ASA Reihe. Eine externe Firewall, welche die Verbindung zwischen zwei Netzen kontrolliert und dazu dient, den Netzwerkzugriff zu beschränken, basierend auf Absender- oder Zieladresse und genutzten Diensten. Sie überwacht den durch die Firewall laufenden Datenverkehr und entscheidet anhand festgelegter Regeln, ob bestimmte Netzwerkpakete durchgelassen werden oder nicht. Auf diese Weise versucht sie, unerlaubte Netzwerkzugriffe zu unterbinden. Die ASA Box ist in der Lage das VPN mittels IPsec und/oder mittels SSL abzusichern.

Bei einer Verbindung zweier Unternehmen gibt es keine kostengünstigere Variante als das IPsec-VPN. Dabei wird meist auf beiden Firewalls ein entsprechender Tunnel für die Gegenseite konfiguriert. Damit ist die gesamte Strecke von Firewall A zu Firewall B verschlüsselt. Ein entsprechendes Regelwerk auf beiden Seiten beschränkt den Zugriff der Gegenseite auf die notwendigen Ressourcen und Zugriffe.

SSL unterscheidet sich zwischen Clientless und Fat Client. Clientless SSL VPN ermöglicht eine sichere Verbindung zu Ressourcen im Firmennetzwerk mittels SSL/TLS und Web-Browser aufzubauen. Es erzeugt einen Fernzugriff mittels VPN Tunnel zu einem ASA Gerät und bis auf den Web-Browser wird vom Nutzer keine weitere Software benötigt. Es können so auf einfache Weise Web-Anwendungen im Intranet, Datenaustausch über NT/Active Directory, Email Proxies usw. bereit gestellt werden. Der Fat Client muss auf dem jeweiligen Clientsystem installiert werden und ermöglicht mehr Funktionalitäten, wie das Setzen von statischen Routen, die Implementierung virtueller Netzwerkkarten oder Portumleitungen.

AnyConnect Secure Mobility Client ist der wohl am häufigsten genutzte VPN Client von Cisco und ist als Desktopvariante für Windows, Linux und Mac sowie als mobile Version für Windows Phone, Android und IOS verfügbar. Im folgenden Beispiel wird eine ASA Box genutzt, um ein virtuelles privates Netzwerk zu sichern. Die zusätzliche Integration der SecSign ID ermöglicht ein deutlich höheres Maß an Sicherheit, denn ein externer AnyConnect Secure Mobility Client muss nicht nur den regulären Nutzernamen und sein Passwort eingeben, sondern auch den Login auf seinem Smartphone bestätigen.

Ist es möglich, dass auch die Cisco Clients wie zum Beispiel AnyConnect den üblichen SecSign ID Accesspass anzeigen?

Nein, wir haben leider keinen Einfluss darauf, dass die Clients übermittelte Grafiken oder ähnliches anzeigen. In diesem Fall wird kein Accesspass vergeben und der Login wird auf dem Smartphone ohne Accesspass bestätigt. Der Nutzer sieht auf seinem Smartphone nach Eingabe seines PIN oder dem Scannen seines Fingerabdruckes den Informationen über den Login, wie Service Namen, IP Adresse usw. Er hat so jederzeit die Kontrolle darüber für welchen Service er die Authentifizierung freigibt. Da zusätzlich auch Active Directory Nutzername und das dazugehörige Passwort evaluiert werden, ist dies ein Login in zwei Schritten mit 2FA. Der Accesspass kann daher vernachlässigt werden.

Das zu sichernde Netzwerk sollte über eine ASA oder ASAv Sicherheitsanwendung verfügen, welche den Zugriff über SSL- oder IPsec-VPN ermöglicht. Die ASA Sicherheitsanwendung sollte mit einem RADIUS Server kommunizieren, um Active Directory Nutzer zu authentifizieren. Gewährleisten Sie vor der Integration von SecSign ID, dass es kompatibel zur verwendeten ASA Version ist.

Melden Sie sich dazu an der Cisco ASDM Oberfläche an, und stellen Sie sicher, dass die ASA Firmware mindestens in der Version 8 zur Verfügung steht. Diese Integration kommuniziert mit dem SecSign ID Service über TCP Port 443.

Für die Kommunikation zwischen ASA Box und RADIUS Server, wird der SecSignID RADIUS Proxy benötigt. Mehr Informationen zum RADIUS Proxy kann im RADIUS Tutorial gefunden werden.

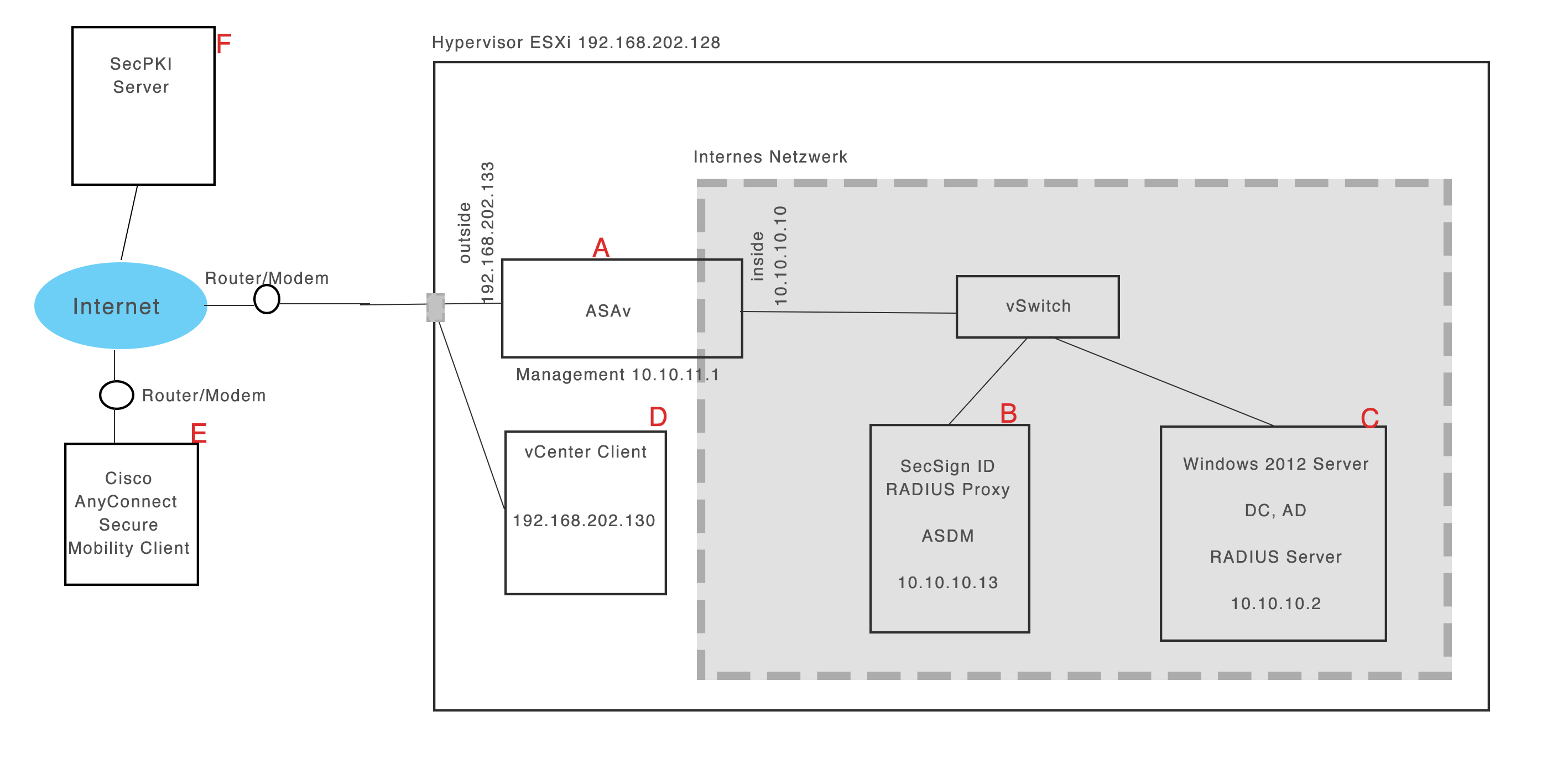

Die Cisco ASA Sicherheitsanwendung gibt es als Hardwareversion und als virtualisierte Software Variante. Die Virtualisierung der Cisco ASA Sicherheitsanwendung nennt sich ASAv und kann in virtuellen Umgebungen bequem eingebunden werden und wird zum Beispiel bei AmazonWebServices angeboten oder kann lokal im Testlab installiert werden. Mit einem Cisco Service Vertrag kann die virtuelle Variante der ASA Box bei Cisco heruntergeladen werden. Die Virtualisierung nutzt ihr eigens OS, weshalb es nötig ist die Virtualisierung auf einem Bare-Metal-Server und Hypervisor aufzubauen (VM Ware ESXi). Jegliche Software außer der ASAv Box ist auch als kostenlose Evaluierungsversion erhältlich:

1Für die Virtualisierung in einem Testlab müssen wir zuerst VM Ware Fusion installieren und fügen als virtuelle Maschine den VMware vSphere Hypervisor (ESXi) ein

2Der ESXi embedded Host Client vereinfacht die Kontrolle über die Systeme (URL: https://ESXi-Host-IP/ui/#/login)

3Im ESXi werden 3 Netzwerk Interfaces bzw. Port Groups angelegt: management, inside, outside

4Ein Windows 2012 Server (C) wird auf ESXi installiert, der Server wird ins „inside“ Netz gehangen und ist unser Test-Firmenserver. Er ist der Domain Controller und stellt Active Directory bereit. Es wird ein neuer Testuser angelegt.

5 Zusätzlich werden auf ESXi 2 Windows 7 oder Windows Server Maschinen (B&D) installiert. B wird ins Inside Netz gehangen, die andere ins outside Netz. Auf beiden wird Java installiert.

6Auf Maschine D wird der vCenterClient installiert (dazu im Browser die ESXi Host Adresse eingeben und Installationshinweise befolgen)

7Cisco ASAv wird nun auf dem ESXi installiert. Dazu muss der vCenterClient auf Maschine D gestartet werden um Cisco’s OVF Datei als Virtuelle Maschine auf dem ESXi Host zu installieren. ASAv bekommt die Netzwerke in folgender Reihenfolge den Interfaces zugewiesen 0:management, 1:inside, 2:outside. Die IP Belegung der Interfaces und die Basiskonfiguration ist die folgende:

8Auf Maschine B kann nun die IP vom ASAv Inside Interface in den Browser eingegeben werden und es sollte sich der ASDM Launcher starten bzw. Installieren. Mit Hilfe des ASDM Wizards kann ein SSL oder Ipsec VPN aufgebaut werden.Mit einem lokalen ASAv Nutzer der bei dem Prozess mit angelegt wird, kann die VPN Verbindung von einem externen AnyConnect Client (E) getestet werden. Dieser ruft dazu die IP Adresse des outside Interfaces der ASAv Box auf.

9Der Windows Server C agiert als RADIUS Server auf Port 1812 – Mehr Informationen zur RADIUS Einrichtung im Videotutorial Cisco ASA Training 101:RADIUS

10Nun wird die ASAv Box mit dem RADIUS Server vertraut – Mehr Informationen zur Einrichtung der ASAv Box & RADIUS im zweiten Videotutorial Cisco ASA Training 101:ASA&RADIUS.

Damit sollte es möglich sein sich über einen externen AnyConnect Client (E) mit seinem Active Directory Namen im VPN zu authentifizieren.

11Da der ganze Anmeldeprozess aber immer noch auf simplen Passwörtern basiert wird nun auf Maschine B der SecSign Radius Proxy hinzugefügt. Der Proxy ist eine Java Anwendung und kann hier angefragt werden.

Mehr Informationen zur Einrichtung des Radius Proxies im Tutorial. Die Maschine B benötigt für die Zwei-Faktor Authentifizierung eine Verbindung zu einem SecPKI Server. Dieser kann bestenfalls On-Premise innerhalb des Firmeninternen Netzwerkes agieren. Andernfalls kann der öffentliche Server (id1.secsign.com:443) genutzt werden, hier muss dann aber sichergestellt werden, dass Maschine B eine Verbindung zum Internet hat, welcher durch die ASAv Box entsprechend eingeschränkt werden kann.

12Der Windows Server C agiert als Forward RADIUS Server. Dazu wird der Radius Proxy (B) als RADIUS Client eingetragen, im gleichen Schritt kann die ASAv Box als Client gelöscht werden. Das Active Directory bekommt einen weiteren Eintrag, die SecSign ID (SecSign ID user name in Active Directory) und der Test-Benutzer aus 4. bekommt somit seine SecSign ID zugewiesen.

Das nächste geplante Update zum SecSign ID RADIUS Proxy wird die Möglichkeit zum „Selfenrollment“ beinhalten. Wenn sich ein Nutzer mit Benutzername und Passwort authentifiziert und noch keine SecSign ID hinterlegt ist, kann der Nutzer seine ID selbstständig hinzufügen.

Sind alle Services und Server gestartet (Maschine A, B & RADIUS Proxy, C & AD, RADIUS) kann der externe AnyConnect Client die IP des ASAv „outside“ Interfaces aufrufen und die Authentifizierung anstoßen.

Im Test brach der AnyConnect Client nach ein paar Sekunden die bestehende VPN Verbindung ab und hängte sich bei einem Versuch die Verbindung wieder aufzunehmen auf. Die Lösung des Problems war es im Client OS den MTU Wert auf 1200 zu setzen.

Die Windows Firewall sollte entsprechend angepasst werden um unerwünschte Verbindungsfehler zu vermeiden.

Der SecSign ID Radius Proxy benötigt eine Verbindung zum SecSign ID Server. Wird der öffentliche Authentifizierungsserver genutzt, muss dieser auf Port 443 erreichbar sein.

Die ASA Box muss so konfiguriert sein, dass sie RADIUS Anfragen zur Authentifizierung an den SecSign ID Radius Server leitet. Die ASA Box muss vom eigentlichen RADIUS Server mit Active Directory Anbindung nichts wissen.

Um die entsprechende SecSign ID zu einem Nutzer zu finden, der sich am VPN anmelden will, benötigt der SecSign ID RADIUS Proxy Zugriff auf das Active Directory. Dafür wird ein neuer Nutzer angelegt und die entsprechenden Daten in der Konfigurationsdatei des SecSign ID RADIUS Proxies hinterlegt.

Keywords: zwei-faktor Authentifizierung, two-factor authentication, 2fa, SecSign ID, Cisco, ASA, VPN, ASDM, ESXi

Die Inhouse Installation der SecSign ID bietet Ihnen die Flexibilität, dich mit Ihrem bevorzugten Server, Services und Geräten zu verbinden. Passen Sie die SecSignID Ihrer Unternehmensmarke an!

Mehr Erfahren

Die neuesten SecSign Portal Updates ermöglichen unseren Nutzern eine noch einfacherere und sicherere Bedienung. History Notiznotifikationen Dateien markieren Softkey Dateien beim Upload signieren Hochgeladene Da ...

Mehr LesenZwei-Faktor Authentifizierung und Zwei-Schritt Authentifizierung sind zwei Möglichkeiten, den Login Ihrer Nutzer abzusichern. Beide Optionen können, abhängig von Ihren Anforderungen und Bedingungen, Ihren Nutzern eine sichere A ...

Mehr LesenInhalt Vorbedingungen für die Einrichtung Installieren und Einrichten der einzelnen Komponenten als Server-Anwendung Einrichten von Crowd für die zentrale Benutzerverwaltung Einrichten der Applikation (z.B. JI ...

Mehr LesenWürden Sie gerne mehr über unsere innovativen und hochsicheren Lösungen zum Schutz von Nutzerkonten und empfindlichen Daten erfahren?

Nutzen Sie unser Kontaktformular und ein SecSign Kundenbetreuer wird innerhalb eines Arbeitstages Kontakt mit Ihnen aufnehmen.

Benötigen Sie Hilfe mit einem existierenden SecSign Account oder einer Produktinstallation? Die häufigsten Fragen haben wir in unseren FAQs zusammengefasst. Sie finden keine Lösung zu Ihrem Problem? Kontaktieren Sie den

Kundensupport

Ich Interessiere mich für